Chrome extension for pentesting web applications. Web-fu Is a web hacking tool focused on discovering and exploiting web vulnerabilitites.

Is a Browser embedded webhacking tool. Some tools, doesn't support certifiacte auhtentication or web vpn accesses. If the browser can authenticate on the application for inside scanning, this hacking tool can too becouse is embedded.

Very comfortable way of website auditing.

Main functionalities:

- visual web crawling

- visual form cracking

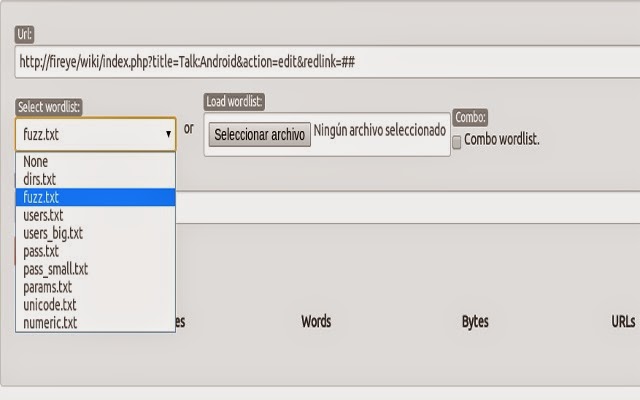

- get/post bruteforcing and fuzzing

- real rendering

- gauss based false positive reductor

- encoding/decoding

- portscan

- cookie editor

- web notes

- request interceptor

- http logger

- vulnerability scanner

- build request

- session locker

- exploit multi-search

With webfu, you will do the best web site pentest and vulnerability assessment.